Kraken 11at

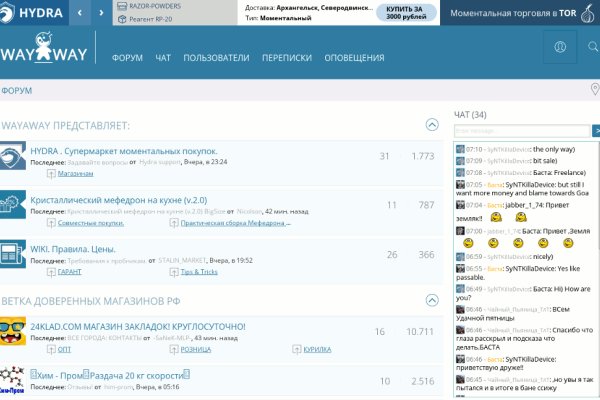

Она защищает сайт Mega от DDoS-атак, которые систематически осуществляются. Исходя из данной информации можно сделать вывод, что попасть в зарегистрироваться нужную нам часть тёмного интернета не очень-то и сложно, всего лишь необходимо найти нужные нам ссылки, которые, кстати, все есть в специальной Википедии черного интернета. При этом они отображают нужную страницу с собственной шапкой и работают весьма медленно. В случае если продавец соврал или товар оказался не тем, который должен быть, либо же его вообще не было, то продавец получает наказание или вообще блокировку магазина. Если же вы хотите обходить блокировки без использования стороннего браузера, то стоит попробовать TunnelBear. Так как сети Тор часто не стабильны, а площадка Мега Даркмаркет является незаконной и она kraken часто находится под атаками доброжелателей, естественно маркетплейс может временами не работать. ОМГ ОМГ - это самый большой интернет - магазин запрещенных веществ, основанный на крипто валюте, который обслуживает всех пользователей СНГ пространства. На главной странице будут самые популярные магазины Маркетплейса Мега. Какие города готовы "забрать" новый трек? Именно на форуме каждый участник имеет непосредственную возможность поучаствовать в формировании самого большого темного рынка СНГ Hydra. Часто ссылки ведут не на маркетплейс, а на мошеннические ресурсы. И ждем "Гидру". Гидра правильная ссылка. Клёво2 Плохо Рейтинг.60 5 Голоса (ов) Рейтинг: 5 / 5 Пожалуйста, оценитеОценка 1Оценка 2Оценка 3Оценка 4Оценка. Они не смогут скрываться что в даркнете или на форумах, они не смогут скрываться в России или где-то в других странах сказано в заявлении Минфина. Onion - SwimPool форум и торговая площадка, активное общение, обсуждение как, бизнеса, так и других андеграундных тем. Bing проиндексировал 0 страниц. Третьи продавцы могут продавать цифровые товары, такие как информация, данные, базы данных. Onion - RetroShare свеженькие сборки ретрошары внутри тора strngbxhwyuu37a3.onion - SecureDrop отправка файлов и записочек журналистам The New Yorker, ну мало ли yz7lpwfhhzcdyc5y.onion - Tor Project Onion спи. (нажмите). Например, легендарный браузер Tor, не так давно появившийся в сериале «Карточный домик» в качестве средства для контакта с «тёмным интернетом без проблем преодолевает любые блокировки. Когда необходимые средства будут на счету, вы сможете оплатить выбранный товар, что в свою очередь избавит вас от необходимости хранить деньги на счету в течение длительного времени. Сеть для начинающих. Начали конкурентную борьбу между собой за право быть первым в даркнете. Onion - Fresh Onions, робот-проверяльщик и собиратель.onion-сайтов. Opera, Mozilla и некоторых других. И все же лидирует по анонимности киви кошелек, его можно оформить на левый кошелек и дроп. Всем мир! Разное/Интересное Разное/Интересное checker5oepkabqu. Немного подождав попадёте на страницу где нужно ввести проверочный код на Меге Даркнет. Вам необходимо обновить браузер или попробовать использовать другой. Залетайте пацаны, проверено! Он годится как закрытый инструмент, не влияющий на работу остальной системы. Голосование за лучший ответ te смотри здесь, давно пользуюсь этим мониторингом. Проверка html разметки является важным шагом на пути к обеспечению технического качества веб-страниц, однако, не является полной мерой соответствия веб-стандартам. Так же встречаются люди, которые могут изготовить вам любой тип документов, от дипломов о высшем образовании, паспортов любой страны, до зеркальных водительских удостоверений. Он несколько замедляет работу браузера, обещая при этом «бесплатное полное шифрование трафика а для его активации требуется ввести адрес электронной почты. Kpynyvym6xqi7wz2.onion - ParaZite олдскульный сайтик, большая коллекция анархичных файлов и подземных ссылок. Настройка сайта Гидра. Ссылку нашёл на клочке бумаги, лежавшем на скамейке. После входа на площадку Hydra мы попадаем в мир разнообразия товаров.

Kraken 11at - Кракен современный даркнет маркет плейс

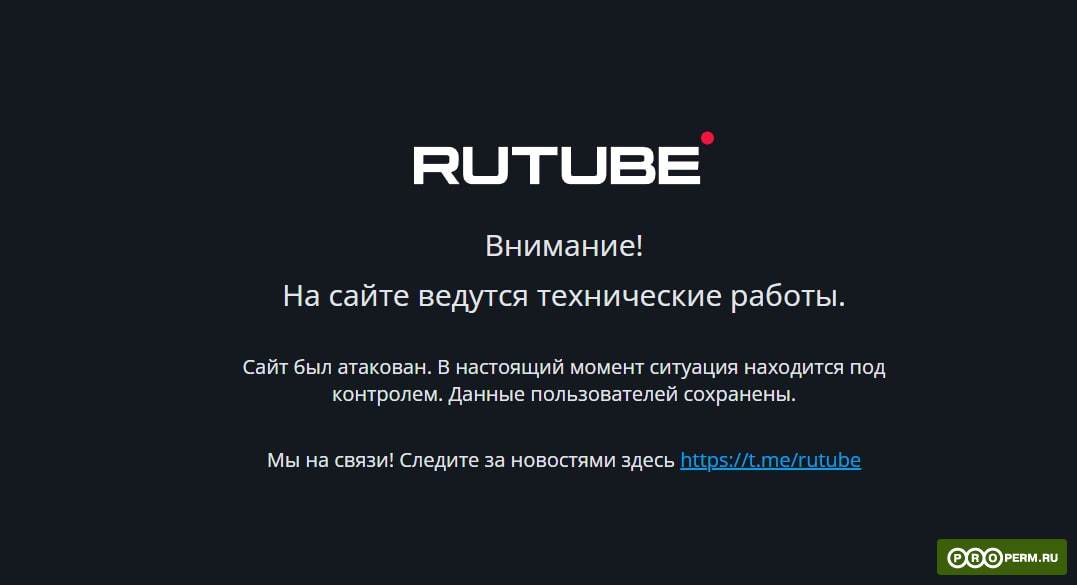

телевидении. Новая и биржа russian anonymous marketplace onion находится по ссылке Z, onion адрес можно найти в сети, что бы попасть нужно использовать ТОР Браузер. Onion - Архив Хидденчана архив сайта hiddenchan. Onion - The Pirate Bay,.onion зеркало торрент-трекера, скачивание без регистрации. 3дрaвcтвуйте! Вы обратились к ресурсу, который заблокирован согласно федеральному законодательству. Вскоре представитель «Гидры» добавил подробностей: «Работа ресурса будет восстановлена, несмотря ни на что. По типу (навигация. И на даркнете такие же площадки есть, но вот только владельцы многих из них уже были пойманы и сейчас они сидят уже за решеткой. Во-первых, в нём необходимо вручную выбирать VPN нужной страны. PGP, или при помощи мессенджера Jabber. Вас приветствует обновленная и перспективная площадка всея русского даркнета. Без воды. Хочу узнать чисто так из за интереса. Можно добавлять свои или чужие onion-сайты, полностью анонимное обсуждение, без регистрации, javascript не нужен. Ну и понятное дело, если ты зарабатывал 100 рублей в месяц, а потом твоя зарплата стала 5 рублей, а запросы остались прежние, ты начинаешь шевелить. Hydra больше нет! Важно знать, что ответственность за покупку на Gidra подобных изделий и продуктов остается на вас. Частично хакнута, поосторожней. Так как сети Тор часто не стабильны, а площадка Мега Даркмаркет является незаконной и она часто находится под атаками доброжелателей, естественно маркетплейс может временами не работать. Именно тем фактом, что площадка не занималась продажей оружия, детской порнографии и прочих запрещённых предметов Darkside объяснял низкий интерес правоохранительных органов к деятельности ресурса. Onion/ - Bazaar.0 торговая площадка, мультиязычная. Ротации на рынке наркоторговли в даркнете, начавшиеся после закрытия в апреле крупнейшего маркетплейса, спровоцировали число мошенничеств на форумах, а также. Литература. Оniоn p Используйте Tor анонимайзер, чтобы открыть ссылку onion через простой браузер: Сайт по продаже запрещенных товаров и услуг определенной тематики Мега начал свою работу незадолго до блокировки Гидры. Из-за этого в 2019 году на платформе было зарегистрировано.5 миллиона новых аккаунтов. Epic Browser он с легкостью поможет Вам обойти блокировку. Crdclub4wraumez4.onion - Club2crd старый кардерский форум, известный ранее как Crdclub. Главное зеркало. Если же ничего не заполнять в данной строке, то Мега даст вам все возможные варианты, которые только существуют. Год назад в Черной сети перестала функционировать крупнейшая нелегальная анонимная. Onion - Torrents-NN, торрент-трекер, требует регистрацию. Т.е. По словам Артёма Путинцева, ситуация с Hydra двойственная. Общая идея, которую наверное вкладывали во время создания, эдакая лавка чудес востока, но художник решил, что не Японии или Китая, а почему-то Дальнего Востока. Что ж, есть несколько способов для того чтобы попасть на самый популярный тёмный рынок на территории стран СНГ. Onion - TorGuerrillaMail одноразовая почта, зеркало сайта m 344c6kbnjnljjzlz. Всегда смотрите на адресную строку браузера, так вы сделаете все правильно! Веб-сайты в Dark Web переходят с v2 на v3 Onion. . Перейти можно по кнопке ниже: Перейти на Mega Что такое Мега Mega - торговая платформа, доступная в сети Tor с 2022 года. W3.org На этом сайте найдено 0 ошибки. Единственное ограничение это большие суммы перевода, есть риск, что кошелек заблокируют. На iOS он сначала предлагает пройти регистрацию, подтвердить электронную почту, установить профиль с настройками VPN, включить его профиль в опциях iOS и только после этого начать работу. Автоматическое определение доступности сайтов. Загрузка. Не становитесь «чайками будьте выше этого, ведь, скорее всего всё может вернуться, откуда не ждёте. Вы можете получить более подробную информацию на соответствие стандартам Вашего сайта на странице: validator. Речь идёт о крупнейшей площадке для торговли наркотиками и крадеными данными.

Это прогрессивный портал с открытым кодом, позволяющий делать покупки запрещенных веществ, товаров и услуг, не беспокоясь о своей безопасности». Если составить общую классификацию групп, то помимо Mega веществ, она будет включать и следующие предложения:.Покупка и продажа баз данных;.Предоставление услуг по взлому уформлены. Вдобавок, вы получаете новые категории и группы товаров, а сам портал предлагает максимально быстрое и безопасное интернет-соединение. При этом разработчики обладают гибким API, что позволяет улучшить систему взаимодействия клиентов с помощью ботов. Екатерина Владимировна. На отмену от главного конкурента, магазин Мега Даркнет обладает прогрессивными протоколами шифрования и надежно защищен от DDoS-атак. Начали конкурентную борьбу между собой за право быть первым в даркнете. Сотрудники саппорта должны ответить и разрешить вашу проблему в сжатые сроки. Что касается безопасности для клиентов, то они могут не беспокоиться, что их кинут на деньги, поскольку поставщики проходят многократную проверку, а все заказы проходят с независимым гарантом, предоставляющим свои услуги совершенно бесплатно. «У Мега Даркнет явно нет конкурентов в плане удобства использования, ценовой политики и анонимности. Mega mirror огромная торговая платформа, где собраны лучшие поставщики в Даркнете. Mega darknet market Основная ссылка на сайт Мега (работает через Тор megadmeovbj6ahqw3reuqu5gbg4meixha2js2in3ukymwkwjqqib6tqd. Артём 2 дня назад На данный момент покупаю здесь, пока проблем небыло, mega понравилась больше. Магазины в маркетплейсе работают по принципу закладок. Как видите, для открытия своего магазина на mega onion зеркале вам не нужно тратить много времени и усилий. Воспользоваться порталом с помощью обычного браузера не удастся, поэтому потребуется выполнить несколько действий по обходу запретов. Mega darknet market и OMG! Курьерскую доставку скорее нельзя оформить в любой регион России или стран СНГ. В случае с Монеро дела обстоят совершенно иначе, да и переводы стоят дешевле. Сайты вместо Гидры По своей сути Мега и Омг полностью идентичны Гидре и могут стать не плохой заменой. Последняя криптовалюта стала очень популярной в западном «темном интернете что обусловлено полной приватностью и способностью изменить рынок в лучшую сторону, чем превосходит Биткоин (BTC) с постоянно прыгающим курсом и открытым блокчейном, позволяющим отслеживать платежи. Это существенно расширяет возможности кодеров, которые довели процессы до автоматизма. Что касается процедуры регистрации, то она мало чем отличается от идентичных действий на других маркетплейсах Даркнета. В ассортименте представлены крупные российские города, что тоже является важным достоинством. В первую очередь следует найти ссылку Мега Даркнет Маркет для Тор. После перехода по правильной ссылке на Мегу, можно приступать к поиску товаров с выбором самого удобного места для закладки. Функционал и интерфейс подобные, что и на прежней торговой площадке. Раздел для дилеров Мега Даркнет За счет невысокой конкуренции и технически продвинутого интерфейса, mega darknet market и его зеркало предлагает отличные возможности для дилеров. Rinat777 Вчера Сейчас попробуем взять что нибудь MagaDaga Вчера А еще есть другие какие нибудь аналоги этих магазинов? Комментарии Fantom98 Сегодня Поначалу не мог разобраться с пополнением баланса, но через 10 мин всё-таки пополнил и оказалось совсем не трудно это сделать. Для сравнения, на других маркетплейсах приходится платить до 20 от суммы сделки за честные и прозрачные условия. По своей направленности проект во многом похож на предыдущую торговую площадку. Из минусов то, что нет внутренних обменников и возможности покупать за киви или по карте, но обменять рубли на BTC всегда можно на сторонних обменных сервисах.

Looking for an alternative tool to вывод replace THC omg? During the review of THC omg we looked at other open source tools. Based on their category, tags, and text, these are the ones that have the best match.Alternatives (by score)60IntroductionPatator is based on similar tools like omg, yet with the goal to avoid the common flaws these tools have like performance limitations. The tool is modular and supports different types of brute-force attacks or enumeration of information.Project detailsPatator is written in Python.Strengths and weaknesses+ More than 500 GitHub stars+ The source code of this software is availableTypical usagePassword discoveryPenetration testingReconnaissanceVulnerability scanningPatator review100IntroductionHashcat can be used to discover lost passwords, or as part of a security assignment. For example, it could be trying to crack a password from a password file that was obtained during a penetration test.Project detailshashcat is written in C.Strengths and weaknesses+ More than 25 contributors+ More than 4000 GitHub stars+ The source code of this software is available+ Well-known toolTypical usagePassword discoveryhashcat review56IntroductionThe acccheck tool performs a password guessing and dictionary attack on SMB services used to share files and printers.Project detailsacccheck is written in Perl.Strengths and weaknesses+ The source code of this software is availableTypical usagePassword discoveryPassword strength testingacccheck review60IntroductionA tool like this would be most likely used to show the weakness of old authentication protocols, including penetration testing.Project detailseapmd5pass is written in C.Strengths and weaknesses+ The source code of this software is availableTypical usageNetwork analysisPassword discoveryPenetration testingeapmd5pass review56IntroductionJohn the Ripper is a mature password cracker to find weak or known passwords. It works on Linux and other flavors of Unix and Microsoft Windows.Project details60Introduction0d1n is useful to perform brute-force login attempts for authentication forms. It can discover useful directory names by using a predefined list of paths. With options to use a random proxy per request and load CSRF tokens, it is a tool that can be used in different type of assignments.Project details0d1n is written in C.Strengths and weaknesses+ The source code of this software is availableTypical usageInformation gatheringPenetration testingSecurity assessmentVulnerability scanning0d1n review60IntroductionWhile most brute forcing tools take a similar approach, Crowbar can use different methods that are not always available in other utilities. For example, Crowbar can use SSH keys, instead of the typical username and password combination. This might be useful during penetration testing when these type of details are discovered.Project detailsCrowbar is written in Python.Strengths and weaknesses+ The source code of this software is availableTypical usagePenetration testingCrowbar review74IntroductionFail2Ban is an intrusion prevention software framework that protects computer servers from brute-force attacksProject detailsFail2ban is written in Python.Strengths and weaknesses+ More than 2000 GitHub stars+ The source code of this software is availableTypical usageNetwork traffic filteringSecurity monitoringFail2ban review64IntroductionIKEForce is a command line utility to brute force VPN connections (IPSEC) that allow group name/ID enumeration and XAUTH.Project detailsIKEForce is written in Python.Strengths and weaknesses+ The source code of this software is availableIKEForce review64IntroductionRouterSploit is a framework to exploit embedded devices such as cameras and routers. It can be used during penetration testing to test the security of a wide variety of devices. RouterSploit comes with several modules to scan and exploit the devices. The tool helps in all steps, like from credential testing to deploying a payload to perform an exploitation attempt.Project detailsRouterSploit is written in Python.Strengths and weaknesses+ More than 50 contributors+ More than 6000 GitHub stars+ The source code of this software is availableTypical usagePenetration testingSelf-assessmentSoftware testingVulnerability scanningRouterSploit review60IntroductionThis toolkit is fairly new and consists of WPForce and Yertle. As the name implies, the first component has the focus on brute force attacking of login credentials. When admin credentials have been found, it is Yertle that allows uploading a shell. Yertle also has post-exploitation modules for further research.Project detailsWPForce is written in Python.Strengths and weaknesses+ The source code of this software is availableTypical usagePenetration testingSecurity assessmentVulnerability scanningWPForce review52IntroductionWith WPSeku a WordPress installation can be tested for the presence of security issues. Some examples are cross-site scripting (XSS), sql injection, and local file inclusion. The tool also tests for the presence of default configuration files. These files may reveal version numbers, used themes and plugins.Project detailsWPSeku is written in Python.Strengths and weaknesses+ The source code of this software is availableTypical usagePenetration testingSecurity assessmentVulnerability scanningWPSeku review60IntroductionWfuzz is a fuzzing tool written in Python. Tools like Wfuzz are typically used to test web applications and how they handle both expected as unexpected input.Project detailsWfuzz is written in Python.Strengths and weaknesses+ More than 1000 GitHub stars+ The source code of this software is availableTypical usageApplication fuzzingApplication securityApplication testingWeb application analysisWfuzz review60IntroductionWhen a project requires resolving or guessing host names, then this tool is a great addition to the toolkit. It focuses on 'fast' by using asynchronous operations. The list of names to try is provided with a wordlist.Project detailsaiodnsbrute is written in Python.Strengths and weaknesses+ Very low number of dependencies+ The source code of this software is availableTypical usageNetwork scanningPenetration testingaiodnsbrute review85IntroductionThis tool may be used by developers that work with the Django framework. It adds a security layer on top of the application by looking at login attempts and track them.Project detailsdjango-axes is written in Python.Strengths and weaknesses+ More than 50 contributors+ The source code of this software is availableTypical usageApplication securitydjango-axes review100IntroductionThe typical users have at least a multitude of ten when it comes to passwords. Ensuring that every website has a unique password and remembering, is almost impossible. Passwords managers like Buttercup help with the generation and secure storage of these secrets. It is freely available and open source, making it a good alternative for commercial options.Project detailsButtercup for desktop is written in Node.js.Strengths and weaknesses+ More than 10 contributors+ More than 1000 GitHub stars+ The source code of this software is availableTypical usagePassword managementButtercup for desktop review74IntroductionMost applications with a connection to a database or other software component, need some form of authentication. Often the related credentials are stored in a configuration file. A secret manager like Confidant will provide an alternative, by storing the details in a database. Only applications that need to access the secrets are allowed to obtain them. Often system administrators are denied access to them.Project detailsConfidant is written in Python.Strengths and weaknesses+ More than 1000 GitHub stars+ The source code of this software is available+ Supported by a large companyTypical usageSecrets managementSecure storageConfidant review63IntroductionThe database is encrypted with AES (alias Rijndael) or Twofish encryption algorithm using a 256-bit key. KeePassX uses a database format that is compatible with KeePass Password Safe.Project detailsKeePassX is written in C++.Strengths and weaknesses+ The source code of this software is available+ Well-known toolTypical usageSecure storageKeePassX review97IntroductionKeePassXC is a cross-platform platform to store sensitive data like passwords, keys, and other secrets. It has a graphical user interface and is written in C++.Project detailsKeePassXC is written in C++.Strengths and weaknesses+ More than 50 contributors+ Runs on multiple platforms+ More than 1000 GitHub stars+ The source code of this software is availableTypical usagePassword managementSecure storageKeePassXC review60IntroductionThe LaZagne tool can be a good addition to the toolkit of pentesters or forensic specialists to recover sensitive details from systems. For a pentester, this typically means that limited access has been gained. By trying to find passwords from local applications, the step to other applications or privilege level might be possible. For example, a password that is shared among multiple services, or even finding an administrator password.Project detailsLaZagne is written in Python.Strengths and weaknesses+ More than 10 contributors+ More than 3000 GitHub stars+ The source code of this software is availableTypical usageData extractionInformation gatheringPassword discoveryPassword recoveryLaZagne review60IntroductionPassGen is a tool to help with password dictionary attacks to guess a password. It does not perform the attack but creates the related database.Project detailsPassGen is written in Python.Strengths and weaknesses+ The source code of this software is availableTypical usagePassword discoveryPassword strength testingSecurity assessmentPassGen review60IntroductionPassmgr is a simple portable password manager written in Go. It helps with storing secrets, like passwords and API keys.Project details64IntroductionStoring passwords within a team security can be a challenging task. TeamVault is a password manager with the goal to be easy to use, flexible, and adhering to several security principles. These include a solid base for the data encryption, support for folders, and role-based access control (RBAC).Project detailsTeamVault is written in Python.Strengths and weaknesses+ The source code of this software is availableTypical usagePassword managementSecrets managementTeamVault review56IntroductionThe tool requires root permissions to work.Project detailsmimipenguin is written in Python, shell script.Strengths and weaknesses+ The source code of this software is availableTypical usageInformation gatheringSecurity assessmentmimipenguin reviewSome relevant tool missing as an alternative to THC omg? Please contact us with your suggestion.